UTMって何?機能や必要性、機種選定や導入方法まで。

※当サイトには広告やプロモーションが含まれています。

目次

UTMについて。

UTMって何?

UTMとは、Unified Threat Management の頭文字をとった言葉で、統合脅威管理という意味になります。

主に企業内・組織内ネットワークの情報セキュリティの場面において、

情報セキュリティにおける脅威(Threat)に対し、いろいろなセキュリティ機能を統合(Unified)して行う管理・対策(Management)のことです。

上を行うための機器が、UTMアプライアンスになりますがUTMアプライアンス自体をUTMと呼ぶことも多いです。

UTMが利用されている背景

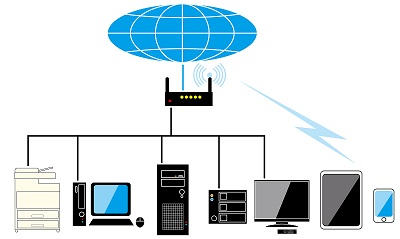

インターネットへの接続は様々な脅威が存在します、またネットワーク内には複数台のPCはもちろん他にもいろいろな機器が接続されています。

それらについて、一つ一つ対策するのは、技術面・管理面・コスト面で容易ではありません。

そこで、ネットワークの出入り口にいろいろなセキュリティ対策機能を持った機器(UTM)を置き、そこで集中して管理することで手間や難易度、費用を抑えつつセキュリティ強度をあげることを目的としてUTMを設置される企業の割合が増えてきているのです。

UTMの役目、どこに置くの?

ネットワークの出入り口に配置されます。そのためゲートウェイセキュリティなどと言われます。

ネットワークの門番ですね。

ネットワークの門番というとファイアウォールを思い浮かべられる方も多いと思いますが、UTMはファイアウォールの機能も持っていて、さらにファイアウォールだけでは防ぎきれない攻撃などへの対策としていくつかの機能が1つの機器の中に備わっているのです。

ちなみに、ゲートウェイセキュリティに対して、各PCなどにセキュリティ対策ソフトをインストールするなどの方法はエンドポイントセキュリティなどと言われています。

下にも記載させていただいておりますが、ゲートウェイとエンドポイントどちらかだけではなく、両方のセキュリティレベルを上げることが重要です。

UTMに備わっている機能

UTMに備わっている機能は、下記のようなものが挙げられます。

- ファイアウォール

- パケットフィルタリング

- アンチウィルス

- スパム対策

- Webフィルタリング URLフィルタリング

- アプリケーション制御

- 不正侵入検知(IDS)不正侵入防御(IPS)

- 情報漏洩対策(DLP)

- 標的型攻撃(APT)対策

- VPN

など。

※図はイメージです。

※機種やクラス、オプション状況などによって異なります。機種・ベンダーによって呼称や表記が異なる場合がございます。

UTMの必要性

背景のところでも記載させていただいている通り、ネットワーク内にある機器をさまざまな脅威から効率的に守るのにUTMは適した機器になります。

また、実際に被害に遭うまでは自分のところは大丈夫だろうと軽く考えがちですが、一つの情報事故で金銭的、物理的な被害はもちろん、重要なシステムやデータの損失や社会的信用を失ってしまうことで会社や組織の継続に関係するほどの重大な被害となってしまうこともありえます。

もちろん自社の情報資産と想定されるリスクを算定し、社内のポリシーなどと合わせて検討することが基本にはなりますが、現在ではUTMは置いておいた方がよいと思います。

個人情報や顧客情報、マイナンバー(特定個人情報)、機密情報などを管理する際はもちろん気を付ける必要がありますし、最近ではランサムウェアなどによって端末内のデータを暗号化されてしまう被害も増えてきています。

そうなると、ほとんどの組織でそのまま業務を継続するのは難しいか、復旧するのに相当な時間や労力がかかってしまうのではないでしょうか?

ですので、個人情報や機密情報の有無に関わらず、業務で使用するデータやシステムを持った端末でインターネットに接続したり、直接接続はしなくても同一ネットワーク内にある場合にはUTMの必要性はあるといえます。

UTMを置けば大丈夫?

ここまで、UTMは社内ネットワークを外部の脅威から守ったり、内部から出してはいけないデータを外部に漏らさないようにするのに有効な対策という説明をしてきました。

ただ、UTMを設置したから社内の情報セキュリティは100パーセント大丈夫というわけではございませんので注意が必要です。

UTMはネットワークの出入り口でのチェックや防御に高い効果が期待できますが、そこをすり抜けてくる悪意のある攻撃は今後絶対にないとは言い切れません。

また、ネットワークの入り口を通過しないものに関しては防ぐことが出来ません。

例えば、USBフラッシュメモリなどのメディアを介してのウィルス感染や、内部犯行による情報流出などがあります。

ですので、UTMでゲートウェイを守るのと同時に、各端末ごとのセキュリティを高めるよう(エンドポイントセキュリティ)ウィルス対策ソフトをインストールしたり、端末の設定やネットワークの構成を見直したり、適切なバックアップを取得するようにしたり、社員さんの意識を高めるような教育をしたり、物理的なセキュリティを高めたり、など他の施策についても併せて実行することが大切になります。

UTMを設置するには?

UTM導入の流れ

UTMを導入するには、現在ではUTMの取扱店・販売店・代理店などから購入、またはリースする方法が一般的です。

ネットワーク環境や端末の数、導入したいセキュリティ機能などにより機種や構成を決めなくてはいけませんので、業者さんのヒアリングや環境確認などをはさんで見積もりを出してもらうといった流れが多いです。

またUTMアプライアンスは、本体のみ購入もしくはリースすればよいというわけではなく、年数分のライセンスや保守なども必要になります。

契約後、詳しい設定や導入日程の打ち合わせなどをして設置します。

設置後は動作確認などを行い、必要があれば設定の調整などを行います。

一旦設置して動作や設定が落ち着けば、その後はほとんど管理者の手がかからないのもUTMのメリットです。

実際どんな脅威をブロックしているかだったり、社員さんが不適切なページの閲覧やアプリケーションの使用をしていないかなどを、ログとして確認できるようになっているものが多いです。

UTM機種や業者の選定

現在UTMはいろいろなメーカーのものがあり、取扱業者もたくさんありますので選定するのもなかなか難しいと思います。

どのメーカーの製品を選べばいいかということですが、日々各メーカーが新しい技術を取り入れたり、仕様の向上に努めています。

そのため、あるメーカーの機種がすばらしい技術で急速に発展する可能性もあります。またこちらでもすべてのメーカーの機種、性能を把握しているわけではございません。

ただ、今の段階で国外、国内のシェアやサポート、商品の性能などを総合的に評価し、独断でいくつかお勧めするとすれば FortiGate や WatchGuard 、CheckPoint などがおすすめです。

いずれも国内・国外でシェアもありますし、性能・機能に関しても高レベルの商品になっており評価されています。

業者の選定に関しては、UTMは手がかからないと言っても設定の変更が必要になったり、障害時にはネットワーク全てに影響してしまうことになります。

そういった際に迅速かつ親身に対応してくれそうなところを選ばないと後で苦労することになってしまいます。

また商談時の見積もりなども明瞭な見積もりを提示してくれて、内容もしっかり説明してくれる業者がおすすめです。

金額で検討される際には、見積もり総額や月額だけでなく何が含まれている金額なのか(必要なオプションがついているか、何年分のライセンスや保守を含んでの金額なのかなど)をしっかり確認してください。

今回のページは以上になります。お読みいただきありがとうございました。